thinkphp自动过滤(thinkphp的自动验证方法)

本篇目录:

1、ThinkPHP中I(),U(),$this-post()等函数用法2、thinkphp如何过滤名字重复的记录?3、thinkphp5创建项目的topthink/think事啥意思4、一个简单的问题,thinkphp怎么用其他类的方法。5、ThinkPHP如何防止SQL注入?ThinkPHP中I(),U(),$this-post()等函数用法

thinkphp stripslashes方法是做什么的 这是一个TP里面的函式,具体的用法就是我下面写的 你哈可以W3C在具体的案例。定义和用法 stripslashes() 函式删除由 addslashes() 函式新增的反斜杠。

有的可以用这个接,有的不可以,例如:$this-$_get。ThinkPHP是为了简化企业级应用开发和敏捷WEB应用开发而诞生的。最早诞生于2006年初,2007年元旦正式更名为ThinkPHP,并且遵循Apache2开源协议发布。

支持默认值 echo I(get.id,0); // 如果不存在$_GET[id] 则返回0。echo I(get.name,); // 如果不存在$_GET[name] 则返回空字符串。

分页类需要和查询相结合,我们可以使用ThinkPHP自带的limit方法或者page方法,目的就是为了获取当前分页的数据(也有先获取完整数据然后前端分页显示的方法,不在本文描述内容中,也不建议)。使用limit方法或者page方法是和数据库类型无关的。

thinkphp如何过滤名字重复的记录?

可以用接收表单函数复制代码 代码如下:$this-_post();$this-_get();,这个函数默认就会使用htmlspecialchars()进行过滤,不用手动过滤。

有的,可以使用strict来过滤非数据表字段。案例如下:Db:name(user)-strict(true)-insert($data);只需要在链式调用中使用strict方法并将其参数设置为true即可。

而且,对于字符串类型的数据,ThinkPHP都会进行escape_string处理(real_escape_string,mysql_escape_string)。

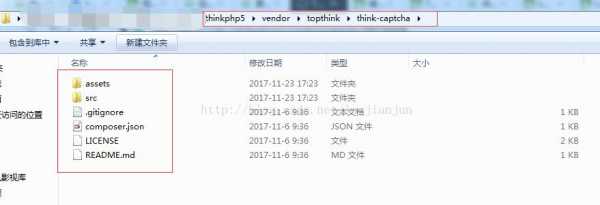

thinkphp5创建项目的topthink/think事啥意思

创建数据对象,最大的作用是自动获取表单数据并完成一系列的操作和过滤(通过自动验证、自动完成、令牌验证等等)。

使用sftp协议进行上传的操作:输入用户名和用户密码。使用mkdir命令在/var/www下拆家一个shop目录。域名解析和简单测试。创建一个shop数据库。使用数据库--》导入数据库文件。

thinkphp2创建目录貌似简单,但是thinkphp0却更加灵活。不禁想起了良才是把复杂的事情变简单;庸才是把简单的事情变复杂;蠢材是把简单的事情变得更简单,复杂的事情变得更复杂。

一个简单的问题,thinkphp怎么用其他类的方法。

首先整理你的类库文件夹,然后放到tp目录下的vender/下,我用的是OT二开的,我的目录在ThinkPHP\Library\Vendor\下,自己先找对这个目录,把文件夹放进去。

直接 $this - function(); 就可以了... 完全把Action当做一个Class看待即可,灵活使用,参数也是可以加的,不过声明的时候尽量加上默认参数,免得通过模块调用的时候,报出无参数的提醒错误。

ThinkPHP 3 的输出 (重点)a、通过 echo 等(PHP原生的输出方式)在页面中输出。V -- 负责输出(页面显示),调用一个方法,输出模板文件。

你传的是“RJ1”,M(“RJ1”)这个M方法内传的是类名,thinkphp在查询时会将类名转换为表名。

直接建一个 common.php 文件写在里面。记得删除缓存。

class IndexAction extends Action{ //你的代码 } 后面的Action就是lib里面的action基类了,你这边继承他的话就可以调用到了。马上四年了,估计现在你也懂了,给百度到这个问题的其他人看看吧。

ThinkPHP如何防止SQL注入?

主要的sql注入来源于数据请求。比如表单的提交。攻击者会在请求中带上一些可执行的sql语句。达到注入的目的。Thinkphp内置了数据过滤机制。可以有效的将一些存在风险的符号过滤处理。

采用escape函数过滤非法字符。escape可以将非法字符比如 斜杠等非法字符转义,防止sql注入,这种方式简单粗暴,但是不太建议这么用。

而且,对于字符串类型的数据,ThinkPHP都会进行escape_string处理(real_escape_string,mysql_escape_string)。

从而达到欺骗服务器执行恶意到吗影响到数据库的数据。防止sql注入,可以在接受不安全空间的内容时过滤掉接受字符串内的“”,那么他不再是一条sql语句,而是一个类似sql语句的zifuc,执行后也不会对数据库有破坏。

仔细检查代码,确保没有语法错误、逻辑错误等问题。检查服务器的运行状态,查看是否有错误日志或者异常信息。检查网络连接的状态,查看是否有断开或者连接不稳定的情况。

到此,以上就是小编对于thinkphp的自动验证方法的问题就介绍到这了,希望介绍的几点解答对大家有用,有任何问题和不懂的,欢迎各位老师在评论区讨论,给我留言。

- 1上海搬家公司价格揭秘:如何选择最划算的搬家服务

- 2上海公兴搬家搬场价格解析:如何避免隐形收费?

- 3加入奉贤专业保洁团队,开启你的职业新篇章

- 4专业江北搬家公司推荐:无忧搬家,从此轻松搬迁

- 5上海专业公司搬家服务:如何选择最适合你的搬家团队?

- 6精挑细选:重庆客房保洁服务招聘大揭秘

- 7深圳观澜搬家公司:贴心服务与专业搬家体验的完美结合

- 8上海货车搬家全攻略:如何选择靠谱服务并避免踩坑

- 9南京保洁服务的优缺点解析:如何选择适合的保洁服务

- 10在金水区寻找优质搬家服务的实用指南

- 11上海搬家货运价格全解析:如何省钱又省心?

- 12无忧长途搬家:2023年北京搬家攻略与公司推荐

- 13无忧搬家:亚运村搬家公司的选择与小贴士

- 14选择杭州三替搬家公司,轻松搬家无忧虑

- 15郑州市搬家服务全解析:如何选择最适合你的搬家公司

- 16轻松搬家:成都小型搬家公司的选择与服务

- 17青岛开发区搬家服务全攻略:选择最佳搬家公司,轻松应对搬家难题

- 18选择西安搬家公司:怎样找到最合适的搬家服务

- 19在北京选择搬家公司的全攻略,轻松搬家不再难!

- 20在北京选择搬家公司必看:省心搬家小贴士

- 21选择深圳市搬家公司,你必须知道的那些事

- 22深圳找正规搬家公司?看这一篇就够了!

- 23昆明搬家服务指南:选择适合你的搬家公司

- 24选择天津市搬家公司的秘诀:让搬家变得轻松无忧

- 25丰台搬家公司推荐:服务优质,价格透明,搬家无忧

- 26在松江区找搬家公司?教你如何选择最合适的服务

- 27郑州搬家服务全攻略:如何选择合适的搬家公司?

- 28邯郸搬家无忧,从此告别繁琐的搬家烦恼

- 29普通搬家公司究竟能为您提供什么样的服务?

- 30快速高效!深圳石岩搬家公司推荐与选择指南